Мастер-класс проекта "Детство без границ"

Irina (обсуждение | вклад) (→''Эпизод первый''. Интернет-путешествие с приключениями, но без глупого риска.) |

Irina (обсуждение | вклад) (→''Эпизод первый''. Интернет-путешествие с приключениями, но без глупого риска.) |

||

| Строка 59: | Строка 59: | ||

[[Изображение:children_sensey_01.gif|right]] Как же нам совершить интереснейшее путешествие в Интернет, выполнить задания проекта, но при этом избежать глупого риска? Ведь на необозримых просторах Сети нас ожидает не только множество интересной и полезной информации, но и как в дремучем лесу таятся угрозы. И хотя на экране монитора Интернет представляется нам абсолютно виртуальным миром, тем не менее в нём существуют угрозы, способные причинить реальный вред. | [[Изображение:children_sensey_01.gif|right]] Как же нам совершить интереснейшее путешествие в Интернет, выполнить задания проекта, но при этом избежать глупого риска? Ведь на необозримых просторах Сети нас ожидает не только множество интересной и полезной информации, но и как в дремучем лесу таятся угрозы. И хотя на экране монитора Интернет представляется нам абсолютно виртуальным миром, тем не менее в нём существуют угрозы, способные причинить реальный вред. | ||

| − | Какие же угрозы встречаются наиболее часто? Давайте попробуем разобраться: | + | Какие же '''угрозы встречаются наиболее часто'''? Давайте попробуем разобраться: |

* Угроза заражения вредоносного ПО (программного обеспечения, «вредных» программ). Ведь для распространения вредоносного ПО и проникновения в компьютеры используется целый спектр методов. Среди таких методов можно отметить не только почту, компакт-диски и прочие сменные носители информации или скачанные из Интернет файлы. Например, программное обеспечение для мгновенного обмена сообщениями сегодня являются простым способом распространения вирусов, так как очень часто используются для прямой передачи файлов. Мы все привыкли доверять людям, и это здорово. Однако, если вы ещё не очень опытный пользователь и не знаете всех тонкостей построения и использования социальных сетей, то можете легко попасться на уговоры злоумышленника. Этот метод часто используется хакерами для распространения троянских вирусов. | * Угроза заражения вредоносного ПО (программного обеспечения, «вредных» программ). Ведь для распространения вредоносного ПО и проникновения в компьютеры используется целый спектр методов. Среди таких методов можно отметить не только почту, компакт-диски и прочие сменные носители информации или скачанные из Интернет файлы. Например, программное обеспечение для мгновенного обмена сообщениями сегодня являются простым способом распространения вирусов, так как очень часто используются для прямой передачи файлов. Мы все привыкли доверять людям, и это здорово. Однако, если вы ещё не очень опытный пользователь и не знаете всех тонкостей построения и использования социальных сетей, то можете легко попасться на уговоры злоумышленника. Этот метод часто используется хакерами для распространения троянских вирусов. | ||

| Строка 70: | Строка 70: | ||

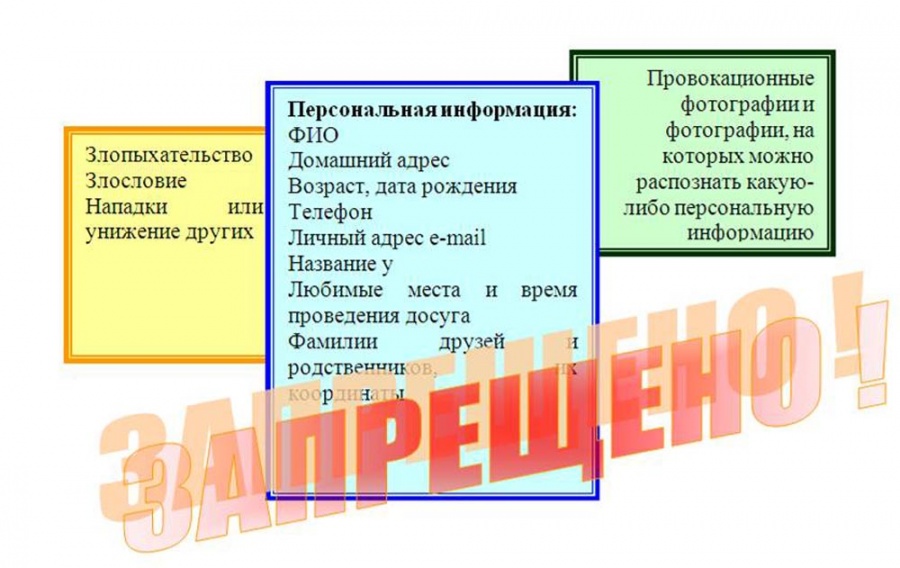

Помните, что в Интернете запрещено: | Помните, что в Интернете запрещено: | ||

| − | [[Изображение:children_sensey_02.jpg|center| | + | [[Изображение:children_sensey_02.jpg|center|900 px]] |

| − | Простые правила: | + | '''Простые правила:''' |

* Когда ты регистрируешься на сайтах, старайся не указывать личную информацию (номер мобильного телефона, адрес электронной почты, свое фото). | * Когда ты регистрируешься на сайтах, старайся не указывать личную информацию (номер мобильного телефона, адрес электронной почты, свое фото). | ||

Версия 04:31, 25 ноября 2009

|

Вернуться на главную страницу проекта Мастер-класс |

16.11.09 – 30.11.09.

В виртуальном мире есть свои

правила Интернет-гигиены.

по материалам Microsoft

Знакомимся с:

- ключевыми определениями при работе в сети Интернет;

- опасностями в Интернет;

- проблемами информационной безопасности;

- понятием бренда личности.

Учимся:

- использованию сетевых технологий;

- основам информационной безопасности в Интернет;

- позиционированию себя в Интернете.

УЧЕБНЫЕ МАТЕРИАЛЫ

|

Практическая работа

|

БИБЛИОТЕКА

|